Como continuación al hilo abierto hace unos días algoritmo wps livebox 2.1 y 2.2 orange arcadyan,

he empezado con los primeros intentos para la extracción del firmware del router. Se trata de un ARV7520CW22-A-LT de Arcadian, cuya dirección MAC empieza por 5C:DC:96.

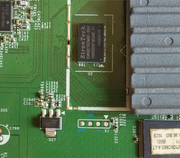

He localizado el puerto JTAG con la información de la wiki de OpenWrt que aunque está referida al modelo ARV7519 he comprobado que coincide con la de este modelo.

Para conectarme al puerto serie del JTAG he utilizado un adaptador USB a TTL, de los que se emplean para programar los Arduino, entre otros. Es importante que sea TTL(5V) y no RS232(12V) por que el puerto JTAG emplea niveles de 5V para la comunicación. Tambien es importante si se emplea este tipo de adaptadores el no conectar el pin VCC del JTAG al adaptador pues podriamos dañar el router.

Basicamente lo que va a hacer este adaptador es crear un puerto serie en nuestro sistema, con el que podremos iniciar sesión mediante un terminal.

[center] [/center]

[/center]

Para la extracción del firmware he estado siguiendo este hilo de seguridadwireless y que tambien está referido al modelo ARV7519.

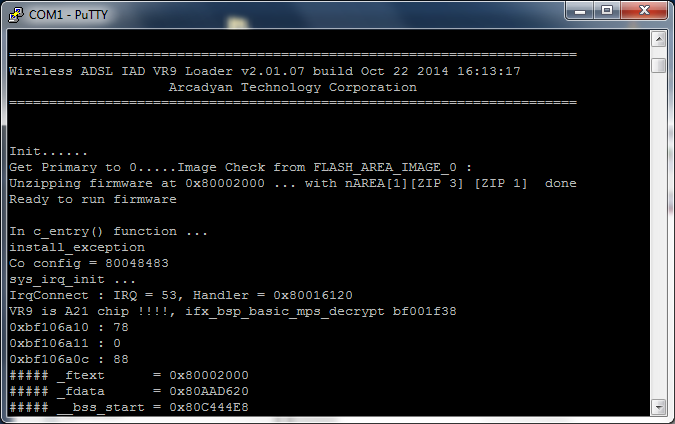

El problema con el que me he encontrado es que no consigo entrar en el modo administrador; He pulsado la barra espaciadora tres veces y he escrito el password, como indican, pero el router continua con el proceso de carga y configuración y no sucede nada especial. Aunque he leído varias partes sueltas del hilo, este es muy extenso y no he conseguido sacar en claro mucho más de lo que aquí he puesto.

De momento no consigo pasar de aquí. No se si es necesario puentear los pines de la memoria, como indican en otras partes del hilo, o eso solo es necesario para cargar el firmware nuevo. Tampoco lo tengo conectado a la linea ADSL y no tiene acceso a internet, aunque esto supongo que da igual.

Por hoy me rindo, a ver si mañana se me ocurre algo más por que hoy estoy bloqueado. si alguien tiene el proceso más claro que yo a ver si puede orientarme un poco.